Un Journaliste italien Piraté par le Spyware Graphite de Paragon – Plongée Technique dans l'Attaque

Mécanisme Technique de l'Attaque Zero-Click

Phase 1 : Delivery via iMessage

L'infection débute par un message iMessage piégé, sans interaction utilisateur. Le payload exploite une faille critique dans le moteur de rendu iMessage (CVE-2025-43200), autorisant l'exécution de code arbitraire lors de la prévisualisation automatique. Contrairement aux campagnes WhatsApp antérieures (fin 2024), où un PDF malveillant générait un exploit via WebP, ici iMessage sert de vecteur direct. Citizen Lab a tracé le trafic vers un domaine Graphite : certificats SSL anormaux (signatures manquantes, noms ambigus), paramètres non standards et "fingerprints" uniques (log "BIGPRETZEL"/"SMALLPRETZEL"). Shodan a révélé 150+ serveurs C2 mondiaux (Australie, Canada, Chypre, Danemark, Israël, Singapour).

Phase 2 : Bypass Sandbox et Escalade

Graphite implante un implant modulaire qui contourne la sandbox iOS :

- Sandbox Escape : Exploitation kernel pour jailbreak partiel, accédant aux apps tierces (WhatsApp, Mail, Contacts).

- Persistence : Hook sur SpringBoard (launcher iOS) pour survie aux redémarrages.

- Modules : Audio (micro/caméra), Keylogger, Screenshot, Geolocation, Exfil réseau (HTTPS chiffré vers C2).

Le malware communique via TLS pinned certificates (épinglage) pour éviter MITM, avec domaines dynamiques (ex. EDIS). Logs montrent des balises comme "BIGPRETZEL" pour identifier l'OS cible (iOS vs Android).

Phase 3 : Command & Control (C2)

- Protocole : HTTP/2 binaire, masqué en trafic légitime (CDN-like).

- Exfiltration : Données chunkées (1-10 Mo), compression LZ4, chiffrement AES-256.

- Opacité : Serveurs rebondissent via proxies Tor/VPN ; aucun IOC statique (polymorphisme).

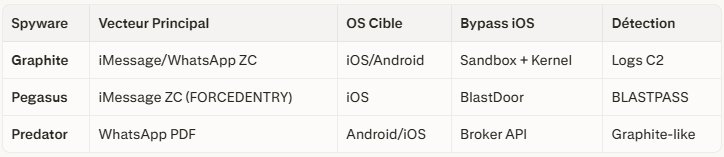

Comparaison Graphite vs Concurrents

Évolution Graphite : Post-2024, passage WhatsApp (PDF exploit) à iMessage (pure zero-click). Moins bruyant que Pegasus (50 GB exfil), mais plus furtif.

Infrastructure et Attributions

Serveurs C2 : 150+ IPs (Shodan scan), hébergés EDIS/Cloudflare. Certificats "fingerprint" : absence OCSP stapling, SAN vides, validity 397 jours.

Clients Soupçonnés : Gouvernements (Australie, Canada, Italie?). Usage contre journalistes (Pellegrino, Fanpage.it – enquêtes Meloni/immigration).

Citation Citizen Lab (Ron Deibert) : "Paragon se différencie par des 'safeguards', mais Graphite prolifère comme NSO. Première preuve forensique iOS."

Réponse Technique et Détection

Détection :

- Apple Lockdown Mode : Bloque iMessage zero-click.

- Forensique : Logs sysdiagnose (com.apple.xpc.activity), trafic C2 anormal.

- Outils : Mobile Verification Toolkit (MVT) scanne backups pour Graphite IOCs.

Patch Apple : iOS 18.3.1 corrige CVE-2025-43200 (sandbox iMessage). Meta (WhatsApp) neutralise 90 cibles 2024 via kill-switch.

Paragon : "Safeguards éthiques" revendiqués, mais Citizen Lab conteste (150 déploiements abusifs).

Implications : Spyware Prolifération et Régulation

Italie : Procureurs Naples enquêtent sur commanditaire (gouvernement ?). Pellegrino : "Pas impliqué Meloni, mais sources internes visées."

Europe : Greens/EFA exigent moratoire spywares (Paragon sous surveillance UE).

Technique Future : Graphite évolue vers AI-orchestrated C2 (polymorphisme adaptatif).

Synthèse :

- Graphite = mercenary spyware next-gen.

- Zero-click iMessage → sandbox escape → exfil micro/cam.

- 150 C2 mondiaux, première preuve judiciaire Italie.

- Détection : MVT + Lockdown.