Les 10 lancements cybersécurité de RSAC 2026 révèlent sur l'état réel des menaces (Agents IA, MCP, post-quantique)

RSAC n'est plus seulement la grande messe annuelle des RSSI. Depuis deux ans, c'est devenu le baromètre le plus précis de la maturité réelle du marché cybersécurité. Et ce que RSAC 2026 révèle est particulièrement instructif : le sujet dominant n'est plus le ransomware, ni le zero-day, ni même le cloud mal configuré. C'est l'agent IA.

Le rapport M-Trends 2026 de Mandiant, publié en marge de la conférence, pose le cadre en chiffres brutaux : les attaquants réduisent la fenêtre de réponse pour les défenseurs de plusieurs heures à seulement 22 secondes, et ne se contentent plus d'expérimenter avec l'IA — ils déploient des outils adaptatifs et des agents autonomes capables de modifier leur propre comportement en cours d'attaque.

Face à ce constat, les vendors ont convergé autour d'une même urgence : les agents IA des entreprises — ceux qui orchestrent des workflows, accèdent aux données, lancent des commandes sur des endpoints — représentent une nouvelle classe d'entités qui opèrent avec des privilèges élevés, de manière indiscernable d'un utilisateur légitime, et que les outils de sécurité traditionnels ne voient tout simplement pas.

CrowdStrike détecte déjà plus de 1 800 applications IA distinctes sur les devices enterprise de sa base clients, représentant près de 160 millions d'instances uniques. Ces systèmes exécutent des commandes terminal, modifient des fichiers, accèdent à des données sensibles et déclenchent des workflows en aval. Personne ne les gouverne vraiment. C'est précisément ce vide que les dix annonces les plus marquantes de RSAC 2026 tentent de combler.

ANALYSE : LES 10 OUTILS À RETENIR

1. CrowdStrike — Falcon Spring Release : l'endpoint comme centre de commandement IA

CrowdStrike a annoncé une expansion de sa plateforme Falcon pour sécuriser les systèmes IA au moment où les entreprises déploient davantage d'agents autonomes sur les endpoints, les applications SaaS et les environnements cloud. Les annonces, faites le premier jour de RSAC, sont présentées comme une réponse à un paysage de menaces où les systèmes IA sont de plus en plus des entités logicielles capables d'agir, d'accéder aux données et d'opérer avec des privilèges élevés. La thèse de CrowdStrike est claire : l'endpoint est le point d'exécution réel des agents IA, donc c'est là que la sécurité doit se positionner. Nouveautés : EDR AI Runtime Protection, Shadow AI Discovery pour identifier agents, LLM runtimes et serveurs MCP non déclarés, et intégration Microsoft Defender dans Falcon Next-Gen SIEM. Ce dernier point est stratégique : les organisations peuvent désormais ingérer et corréler la télémétrie Defender avec les logs Falcon, sans déployer de nouveau capteur endpoint. Résultat annoncé : streaming 5x plus rapide, 50% de coûts de stockage en moins, 70% d'accélération de la réponse aux incidents.

2. Palo Alto Networks — Prisma Browser + AIRS 3.0 : sécuriser l'espace de travail agentique

Palo Alto Networks a dévoilé une évolution majeure de Prisma Browser, présenté comme le navigateur le plus sécurisé du marché pour l'ère de l'IA agentique. Alors que les salariés passent d'une utilisation de l'IA comme outil à l'utilisation d'agents autonomes qui agissent en leur nom, Prisma Browser transforme le web en espace de travail IA sécurisé.

Les fonctionnalités clés incluent la prévention du "agent hijacking" — des instructions malveillantes cachées dans des sites web pour détourner les agents IA — et la distinction en temps réel entre actions humaines et automatisées pour la conformité réglementaire. Prisma AIRS 3.0 ajoute un scanner de vulnérabilités pour architectures d'agents, du red teaming automatisé, et une préparation post-quantique via inventaire de la "dette cryptographique" de l'entreprise.

3. Cisco — DefenseClaw + Duo IAM pour agents : l'open source comme réponse à OpenClaw

Cisco a lancé DefenseClaw, un outil open source conçu pour rendre les agents IA comme OpenClaw plus sécurisés. L'outil est construit sur OpenShell, un projet open source de sécurité pour OpenClaw développé par Nvidia. Cisco indique que les développeurs peuvent installer DefenseClaw en cinq minutes.

DefenseClaw scanne les outils MCP, plugins et ressources techniques utilisés par un agent, et surveille leur évolution dans le temps. Un module de gestion des permissions bloque les serveurs MCP spécifiques en deux secondes, sans redémarrage de l'agent. Cisco a également lancé une Explorer Edition de Cisco AI Defense, une version à coût réduit permettant aux équipes de sécurité de tester modèles et applications IA, intégrable avec plusieurs plateformes CI/CD.

4. SentinelOne — Prompt AI Agent Security + Purple AI Auto Investigation GA

SentinelOne a ajouté Prompt AI Agent Security et Prompt AI Red Teaming pour prévenir les problèmes de sécurité de type OpenClaw. La société a également annoncé la disponibilité générale de Purple AI Auto Investigation. Prompt AI Agent Security est un plan de contrôle de gouvernance en temps réel pour les agents IA : il monitore et applique des politiques sur les interactions des agents à vitesse machine, couvre les serveurs MCP, et peut auto-remédier les comportements agentiques non autorisés avant qu'ils ne causent des dommages. C'est le premier produit du marché à proposer une réponse automatisée au détournement d'agent en runtime.

5. Rubrik — SAGE (Semantic AI Governance Engine) : gouvernance des agents en langage naturel

Rubrik a annoncé son Semantic AI Governance Engine (SAGE) dédié à la sécurité des agents IA. SAGE comprend une interprétation sémantique des politiques en langage naturel, un small language model propriétaire, une amélioration adaptative des politiques et une remédiation intégrée. L'approche est différenciante : au lieu d'exiger que les équipes sécurité écrivent des règles techniques pour gouverner les agents, SAGE traduit les politiques en langage naturel en contrôles automatisables. Rubrik a également annoncé une intégration renforcée avec Microsoft Defender pour la réponse aux attaques d'identité.

6. Google Cloud — SOC agentique + intégration Wiz complétée

Google a confirmé la finalisation de son acquisition de Wiz, connue pour son approche sans agent d'identification des risques dans les environnements cloud. Google prévoit d'intégrer la technologie de Wiz dans sa plateforme plus large pour créer une solution de sécurité prête pour l'IA couvrant l'infrastructure multicloud. Le SOC agentique propulsé par Gemini devient la pièce centrale : les analystes peuvent désormais déléguer la synthèse de données et le triage initial des artefacts à une suite d'agents IA, dépassant la "limite cognitive" du travail manuel pour se concentrer sur ce qui compte vraiment dans leur environnement spécifique.

7. F5 — NGINX Agentic Observability : visibilité sur le trafic MCP

F5 a pris des mesures pour combler un angle mort de sécurité croissant en introduisant NGINX Agentic Observability. Cette solution peut inspecter les données MCP directement dans le chemin du trafic, offrant une nouvelle visibilité sur quels agents IA interagissent avec quels services. La problématique est précise : les firewalls traditionnels ont été conçus pour la communication humain-application, or le protocole MCP pour les interactions agent-à-agent les laisse complètement aveugles. F5 est le premier acteur de l'application delivery à adresser ce gap spécifiquement au niveau réseau.

8. Microsoft — Security Copilot + détection Shadow AI pour Agent 365

Microsoft a présenté des tableaux de bord de sécurité IA, de la détection de Shadow AI et plusieurs outils accompagnant Agent 365, disponible le 1er mai. L'intégration de la sécurité directement dans la couche d'orchestration des agents Microsoft est structurellement importante : pour les DSI déjà dans l'écosystème M365, c'est le chemin de moindre résistance vers une gouvernance des agents IA sans couche additionnelle.

9. 1Password — Unified Access : identité et secrets pour agents IA

1Password a annoncé Unified Access, une nouvelle plateforme de sécurité pour agents permettant aux organisations de déployer des agents IA et des workflows automatisés de façon sécurisée sans perdre le contrôle des credentials, secrets et identités machine. Unified Access donne aux développeurs IA la possibilité de découvrir, sécuriser et auditer les accès au moment où ils se produisent. Au lancement, 1Password collabore avec Anthropic, Cursor, GitHub, Perplexity et Vercel.

10. Google / Mandiant — M-Trends 2026 : l'intelligence terrain comme outil décisionnel

Le rapport M-Trends 2026 constitue en lui-même un outil opérationnel pour les CISOs. Au-delà des 22 secondes de fenêtre d'attaque, le rapport documente l'évolution des tactiques adversaires : utilisation d'agents IA offensifs capables de modifier leur comportement en cours d'attaque, exploitation systématique des gaps de gouvernance MCP, et ciblage prioritaire des identités non-humaines — les comptes de service, tokens d'API et secrets d'agents.

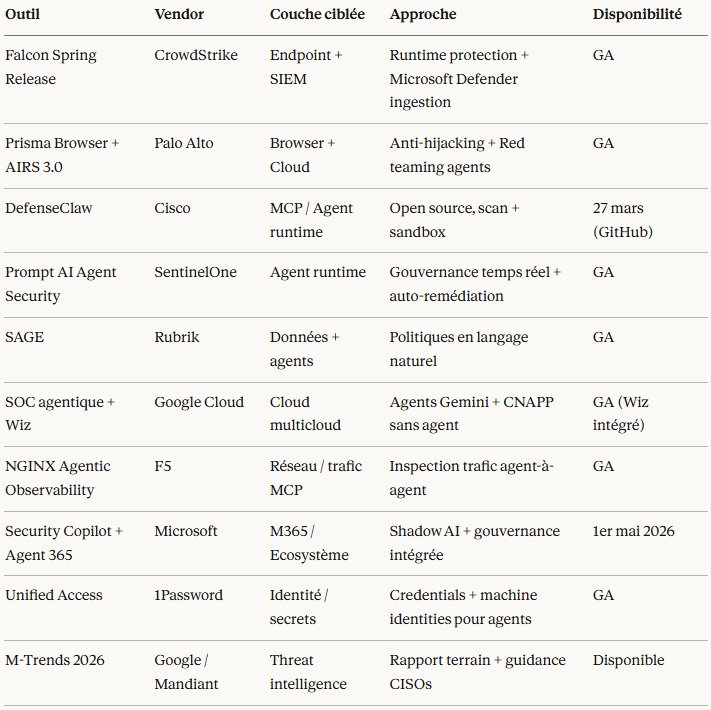

TABLEAU COMPARATIF

Pour les CISOs

RSAC 2026 marque une rupture de paradigme. La sécurité est passée d'un problème de gouvernance de niche à un problème de contrôle en runtime, et chaque grand vendor a désormais une réponse. Le risque pour les équipes sécurité est de tomber dans le piège de la "tool sprawl" : dix nouvelles couches de sécurité spécifiques aux agents IA, dans des silos différents, gérant des angles morts différents. La vraie question n'est pas "quel outil acheter" mais "quelle architecture de gouvernance agentique unifiée déployer avant que les agents ne soient en production de masse".

Pour les DSI

Selon Gartner, 40% des applications enterprise seront intégrées avec des agents IA spécialisés d'ici fin 2026, contre moins de 5% aujourd'hui. Ce n'est plus un horizon théorique — c'est un déploiement en cours. Les budgets sécurité qui n'ont pas encore intégré une ligne "AI Security" en 2026 sont structurellement en retard.

Sur le plan marché

La convergence de tous les grands éditeurs sur le même sujet au même moment signifie deux choses contradictoires : c'est un marché réel qui se forme rapidement, et c'est aussi une bataille de positionnement où chacun essaie de s'auto-proclamer "standard" avant que les architectures ne se fixent. CrowdStrike mise sur l'endpoint, Palo Alto sur le browser et le réseau, Cisco sur l'open source et l'identité, Rubrik sur la donnée. Ces périmètres vont se chevaucher et se compresser dans les 12 prochains mois.

CONCLUSION

RSAC 2026 a envoyé un message que les équipes sécurité ne peuvent pas ignorer : la fenêtre entre le déploiement d'agents IA et leur exploitation par des adversaires se mesure en semaines, pas en mois. Les attaquants déploient déjà des agents autonomes capables de modifier leur propre comportement pendant une attaque. Les défenseurs, eux, commencent à peine à instrumenter leurs propres agents pour les surveiller.

À 6-12 mois, les acteurs qui auront le plus d'avance seront ceux qui auront réussi à faire de la sécurité agentique une couche native de leur pipeline de déploiement — pas un audit a posteriori. Les entreprises qui attendent que leurs agents IA "maturent" avant de les sécuriser reproduisent exactement l'erreur faite avec le cloud en 2012 : sécuriser après coup ce qui aurait dû être sécurisé dès la conception. Les fournisseurs présents à RSAC ont au moins le mérite d'avoir identifié le problème. Reste à voir qui le résout vraiment.

TL;DR

À RSAC 2026, la cybersécurité a changé de cible — et les agents IA sont désormais à la fois l'arme et la victime.

- CrowdStrike, Palo Alto, Cisco, SentinelOne, Rubrik et Google ont tous lancé des outils spécifiques pour gouverner, surveiller et sécuriser les agents IA autonomes en production, signalant l'émergence d'une nouvelle catégorie à part entière : l'AI Security.

- Le rapport Mandiant M-Trends 2026 pose le cadre d'urgence : les attaquants ont réduit leur fenêtre d'action à 22 secondes et déploient désormais leurs propres agents IA offensifs capables de s'adapter en cours d'attaque.

- La fragmentation des approches — endpoint pour CrowdStrike, browser pour Palo Alto, MCP/réseau pour F5, données pour Rubrik — annonce une prochaine bataille de consolidation : le vendor qui réussira à unifier ces périmètres dans une architecture cohérente capturera l'essentiel du marché AI Security d'ici 2027.

Questions fréquentes

Qu'est-ce qu'un "agent IA" du point de vue de la sécurité, et pourquoi les outils existants ne suffisent-ils pas ?

Un agent IA est un système capable d'exécuter des tâches multi-étapes de façon autonome — lancer des commandes, modifier des fichiers, interroger des APIs, accéder à des bases de données — sans intervention humaine continue. Les outils de sécurité traditionnels ont été conçus pour distinguer comportements humains légitimes et comportements malveillants. Un agent IA agit exactement comme un processus légitime d'un point de vue technique, ce qui rend son activité indiscernable pour un EDR ou un SIEM classique. Les nouvelles solutions annoncées à RSAC 2026 introduisent une couche de sémantique et de politique spécifique aux agents pour combler ce gap.

Que représente concrètement le protocole MCP (Model Context Protocol) comme vecteur de risque ?

MCP est le standard émergent permettant aux agents IA de se connecter à des outils et services externes — bases de données, APIs, fichiers. C'est la "plomberie" des agents. Lorsqu'un agent se connecte à un serveur MCP compromis ou mal configuré, il peut exfiltrer des données, exécuter des commandes non autorisées ou être détourné par des instructions malveillantes injectées dans son contexte. Le problème est que la plupart des architectures réseau et firewall ne voient pas ce trafic MCP — c'est précisément ce que F5, Cisco et CrowdStrike cherchent à résoudre.

Comment un CISO doit-il prioriser ses investissements en AI Security face à la profusion d'outils annoncés à RSAC 2026 ?

La priorité immédiate est l'inventaire : savoir quels agents IA tournent dans votre environnement, avec quels privilèges, sur quels endpoints et via quels serveurs MCP. C'est la base sans laquelle aucune politique de sécurité ne peut être cohérente. Shadow AI Discovery (CrowdStrike) ou SAGE (Rubrik) peuvent accélérer cette étape. Ensuite, l'identité des agents — via 1Password Unified Access ou Cisco Duo pour agents — est le second verrou à fermer. La gouvernance runtime et le red teaming automatisé (Palo Alto AIRS 3.0, SentinelOne Prompt AI) viennent en troisième priorité, une fois que vous savez ce que vous sécurisez.