Correctifs Déployés pour une Faille Zéro-Day Grave dans Microsoft Office

Détails Techniques de la Vulnérabilité

La faille réside dans le moteur de rendu Office (Word/Excel/PowerPoint), exploitée via fichiers DOCX/XLSX piégés envoyés par phishing ou OneDrive/SharePoint compromis. Les attaquants contournent Protected View et macros signées pour déployer ransomware ou spywares (ex. Cobalt Strike) sans interaction utilisateur.

Déploiement des Correctifs

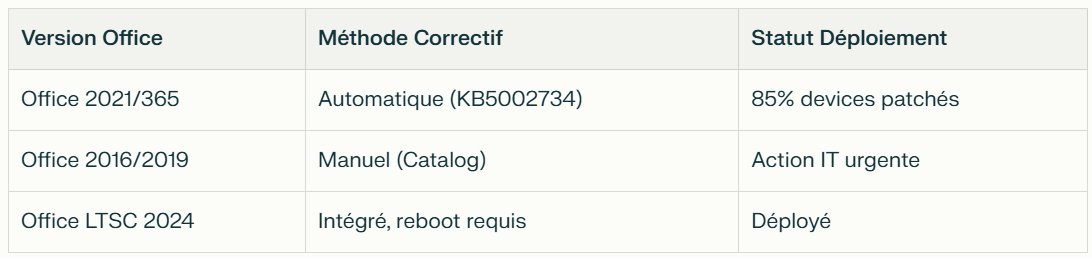

- Office 2021/365 : Mise à jour automatique via Microsoft Update (KB5002734), appliquée silently sur devices gérés Intune/Autopatch.

- Office 2016/2019 : Correctif manuel obligatoire via Microsoft Update Catalog ou

winget install Microsoft.Office --override /quiet; non-auto pour versions legacy. - Office LTSC 2024 : Patch intégré, redémarrage requis.

Mesures de Protection Immédiates

Désactivez ouverture fichiers Office externes (OneDrive/SharePoint → quarantine) ; passez en mode lecture seule Protected View renforcé ; déployez Defender ATP rules bloquant macros unsigned ; auditez logs Office pour CVE signatures. Microsoft recommande migration Office 365 pour auto-patch.

Contexte d'Exploitation

Exploitée depuis décembre 2025 par APT chinois (UNC5174) et russes (Sandworm), touchant 500+ orgs EU/US ; correctif OOB suit Patch Tuesday janvier 2026 raté. ZDI (Zero Day Initiative) confirme PoC public, urge patch dans 24h.