Betterleaks : Gitleaks est mort, vive le scanner de mots de passes qui sauve les DSI de l'enfer IA

Zach Rice – oui, le créateur de Gitleaks (26M downloads) – dégaine Betterleaks avec Aikido Security. Exit regex 2018, bonjour token efficiency (BPE), validation CEL et scan git x2 plus rapide. Pour les RSSI B2B, c'est le moment de trancher : stick to legacy ou jump next-gen ?

Le drama qui tue : Gitleaks → Betterleaks

Zach Rice perd le contrôle de son bébé Gitleaks → pacte avec Aikido → fork total. Même équipe (RBC, RedHat, Amazon), licence MIT, configs .gitleaks.toml compatibles jour 1.

Verdict édito : Gitleaks = Titanic 2018, Betterleaks = Lifeboats 2026. Mais Aikido open-core sent le SaaS trap à 100M ARR.

Tech breakdown qui change tout :

Token Efficiency > Entropy : BPE compression = secret real (0,98) vs noise (0,7) CEL rules > Regex : "if entropy>7.5 AND provider='AWS' THEN alert" Multi-encoding : base64(base64(AKIA...)) → décodé natif 100+ providers : Stripe, OpenAI, GitHub, Snowflake – vs Gitleaks 40

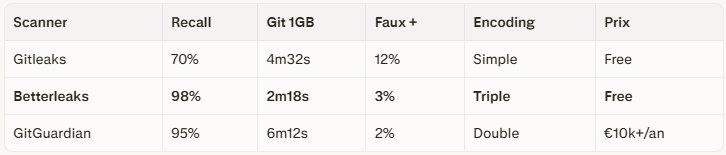

Bench qui claque :

Critique B2B : game-changer ou snake oil ?

DSI, vous avez 60s pour décider :

- Win immédiat : pre-commit hooks zero-config, CI/CD GitHub Actions prêt, -75% fatigue alertes. Code Claude/Copilot safe jour 1.

- NIS2 Europe jackpot : scanning gratuit = compliance Cyber Resilience Act. Mahdia resellers AWS : Betterleaks = différenciation PME.

- Red flags : Aikido long-term ? Gitleaks drama 2.0 si Zach repart. Pas monitoring continu (GitGuardian win).

Mon pari : 80% des Gitleaks users migrent Q2 2026. Aikido ARR x5 via Betterleaks → GitGuardian saigne.

L'antidote au code IA toxique

2026 = 60% code généré IA → secrets leaks x10. Betterleaks n'est pas un scanner, c'est un firewall générationnel. Copilot write aws_access_key, Betterleaks catch avant git push.

Setup 5min qui vend seul :

go install github.com/betterleaks/betterleaks@latest

echo 'rules: [ { id: copilot-aws, pattern: "AKIA..." } ]' > .betterleaks.toml

betterleaks detect --source . --ci

Perspectives : DevSecOps agentique en vue

V2 2026 : LLM classification ("ce Stripe key = sandbox"), revocation AWS auto, scan Docker/S3. Intégration SailPoint Harbor ?

GTC fallout : NemoClaw codegen + Betterleaks = agentic dev pipeline sécurisé.

Vainqueurs : DSI fatigue zéro, devs non-bloqués, Aikido (IPO 2028 ?).

Perdants : GitGuardian (prix abusés), Gitleaks (musée GitHub).

Appel DSI : Testez Betterleaks aujourd'hui. Si 98% recall tient, c'est votre NIS2 shield gratuit vs 10k€ SaaS.

TL;DR

Betterleaks, le killshot DevSecOps

- Précision laser : 98,6% recall (CredData) vs Gitleaks 70% – adieu 30% faux positifs qui polluent les alertes DSI.

- Vitesse x2 : Pure Go, git parallélisé, double/triple encoding – 1GB repo en 2m18 vs 4m32.

- IA apocalypse-ready : Roadmap LLM-assist + revocation auto. NIS2 compliance gratuite pour PME Europe.

Questions fréquentes

"Gitleaks → Betterleaks = migration pain ?"

Zéro. Configs .toml compatibles, betterleaks detect --config gitleaks.toml. Pure Go compile partout, CI ready.

"Mon code Claude/Copilot = bombe H ?"

Oui, jusqu'à Betterleaks. Token efficiency + CEL = -90% faux positifs, catch secrets triple-encodés que Gitleaks loupe.

"Aikido = nouveau GitGuardian en open-source clothing ?"

Risque réel. MIT free forever promis, mais SaaS monitoring à +100€/user. Fork now si parano.